|

數十萬件商品8H急速配!購衷心會員刷Yahoo聯名卡筆筆回饋最高6%!24小時客服全年無休,APP訂單詢問30分鐘速回覆!. Journalist Nearly Banned from You. Tube and Gmail For Posting Al- Qaeda Videos From Chelsea Manning Trial.

You. Tube’s latest push to ban terrorist propaganda across its ubiquitous video platform is getting off to a rough start. Earlier this week, noted investigative reporter and researcher Alexa O’Brien woke to find that not only had she been permanently banned from You. Tube, but that her Gmail and Google Drive accounts had been suspended as well. She would later learn that a reviewer who works for Google had mistakenly identified her channel, in the words of a You. Tube representative, as “being dedicated to terrorist propaganda.”This drastic enforcement action followed months of notifications from You. Tube, in which O’Brien was told that three of her videos had been flagged for containing “gratuitous violence.” None of the videos, however, depict any actual scenes of violence, except for one that includes footage of American helicopter pilots gunning down civilians in Iraq, which has been widely viewed on You. Tube for half a decade. While appealing You. Tube’s decision, O’Brien learned that the mechanism for correcting these mistakes can be vexing, and that a fair outcome is far from guaranteed. By Wednesday morning, her channel was slated for deletion. Top VIdeos. Warning: Invalid argument supplied for foreach() in /srv/users/serverpilot/apps/jujaitaly/public/index.php on line 447. The Google Drive account she was locked out of contained hundreds of hours of research—or years worth of her work—and was abruptly taken offline. She was then told that she was “prohibited from accessing, possessing or creating any other You. Tube accounts.” The ban was for life, and with little explanation and zero human interaction, O’Brien’s research, much of it not accessible elsewhere, was bound for Google’s trashcan. With the knowledge that You. Tube has faced increased pressure from the US and European governments to crack down on the spread of terrorist propaganda—a consequence of which has led to the disappearance of content amassed by conflict reporters—it wasn’t difficult to deduce what had happened to O’Brien’s account. The problem was eventually addressed and representatives of both Google and You. Tube later called O’Brien to apologize and explain the error.

When she was told that her channel had been misidentified as an outlet for terrorist propaganda, she could hardly contain her laughter. It was a series of unfortunate events,” a You. Tube rep told her. The mistake, they explained, was the fault of a human reviewer employed by Google. A spokesperson for Google told Gizmodo on Friday: “With the massive volume of videos on our site, sometimes we make the wrong call. When it’s brought to our attention that a video or channel has been removed mistakenly, we act quickly to reinstate it.”“This for archival purposes. This is not for propaganda purposes.”This year, You. Tube has begun increasingly relying on machine learning to find and scrub extremist content from its pages—a decision prompted by the successful online recruiting efforts of extremist groups such as ISIS. With over 4. 00 hours of content uploaded to You. Tube every minute, Google has pledged the development and implementation of systems to target and remove what it calls “terror content.”Last month, a You. Tube spokesperson admitted, however, that its programs “aren’t perfect,” nor are they “right for every setting.” But in many cases, the spokesperson said, its AI has proven “more accurate than humans at flagging videos that need to be removed.” In a call Wednesday, a You. Tube representative told Alexa: “Humans will continue to make mistakes, just like any machine system would obviously be flawed.” The machine, which prioritizes the content reviewed by human eyes, wasn’t “quite ready,” she said, to recognize the context under which controversial content is uploaded. The O’Brien incident demonstrates that Google has many miles to go before its AI and human reviewers are skilled enough to distinguish between extremist propaganda and the investigative work that even Google agrees is necessary to broaden the public’s knowledge of the intricate military, diplomatic, and law enforcement policies at play throughout the global war on terror. Al- Qaeda and The As- Sahāb Tape. What prompted a Google reviewer to designate O’Brienas a purveyor of terrorist content? Well, for one, her channel contains actual al- Qaeda propaganda. But that propaganda is also an important piece of US history: A few years ago, it nearly cost former US Army Private Chelsea Manning a life sentence. O’Brien’s channel contain portions of a June 2. Qaeda outlet As- Saḥāb Media featuring Adam Yahiye Gadahn, a US- born al- Qaeda operative in the Arabian Peninsula, who—in earlier jihadi propaganda tapes rebroadcast by US network news—referred to himself as “Azzam the American.” In 2. Gadahn appeared in an al- Qaeda documentary that features an introduction by Ayman al- Zawahiri, the al- Qaeda co- founder and current leader of the organization who succeeded Bin Laden in 2. In January 2. 01. Gadahn was killed in Pakistan in a series of US drone strikes, which also claimed the lives of foreign aid workers Giovanni Lo Porto and Warren Weinstein. O’Brien’s interest in Gadahn has nothing to do with spreading his views on the “Great Satan” or his prophesies of American streets run with blood. The footage she preserved using You. Tube’s service, which was also embedded in an off- site analysis, was used by military prosecutors to support criminal offenses at the court martial of Chelsea Manning. The criminal proceedings against Manning lacked contemporaneous access to the court record. Only the work of reporters, like O’Brien, who personally attended the trial, is available to the public. The As- Saḥāb video featuring Gadahn came into play after the US government accused Manning of “aiding the enemy,” a charge that, unlike most derived from the military’s code of justice, can be applied to civilians. And it carries a life sentence. Manning was accused of aiding Gadahn, legally defined in the court martial as an enemy of the US, because the As- Saḥāb video cites both Wiki. Leaks and the State Department cables that Manning leaked. An unidentified male narrator in the Gadahn video references, for example, the “revelations of Wiki. Leaks,” and claims they expose “the subservience of the rulers of the Muslim world for their master America.” The video also includes portions of the infamous “Collateral Murder” tape, which depicts American Apache pilots firing upon a group of men in Baghdad, killing among them two Reuters journalists.“The excerpts contained in all three videos were squarely in the public interest..”A stipulation in the criminal case reveals that the US government argued Osama bin Laden himself had been in receipt of, and consequently aided by, the intelligence Manning leaked. The evidence to support this, however, is classified—all of it collected during the May 2, 2. Abbottabad compound. An analysis conducted by O’Brien, which includes the portions of the As- Saḥāb video she uploaded to You. Tube, suggests that Bin Laden may have somehow received a copy of the video while hiding in Pakistan. A digital copy of the tape itself may even have been recovered by the US Navy SEALs that breached his compound during the CIA- led mission that ended in Bin Laden’s death. The video of Gadhan had already been entered into evidence to support the aiding the enemy charge—but to prevent testimony, which would’ve involved an elaborate set- up to conceal the identity of a witness linked to the Bin Laden evidence, Manning’s defense agreed to stipulate that Bin Laden was in possession of information tied to Wiki. Leaks. The CIA recovered, for example, a letter from Bin Laden in which he requests from a member of al- Qaeda US Department of Defense material released by Wiki. Leaks. In another letter, an al- Qaeda operative attached a number of leaked battlefield reports. The defense further stipulated that Bin Laden was in possession of “Department of State information,” which O’Brien’s analysis suggests is likely the As- Saḥāb tape itself. Ultimately, the charge didn’t stick.

0 Comments

What is Microsoft Office and Office 3. Office 3. 65 University is available in the following countries/regions. Australia, Austria, Belgium, Brazil, Bulgaria, Canada, Cyprus, Czech. Republic, Denmark, Estonia, Finland, France, Germany, Greece, Hong. Kong SAR, Hungary, Iceland, India, Indonesia, Ireland, Israel, Italy. Korea, Kuwait, Latvia, Lithuania, Luxembourg, Malaysia, Malta, Mexico. Netherlands, New Zealand, Norway, Oman, Philippines, Poland, Portugal. Romania, Russia, Singapore, Slovakia, Slovenia, South Africa, Spain. Sweden, Switzerland, Taiwan, Thailand, Turkey, United Arab Emirates. United Kingdom, United States, and Vietnam. Office 3. 65 University will be available in each of the countries/regions. Office is released in that country/region.

Microsoft Project 2. Beginners/Intermediate Training. Description. Are you new to Microsoft Project 2. Do you need to learn how to use Microsoft Project and keep track of all your projects? During the Learn Microsoft Project 2. WBS codes, critical path reporting, and more. Microsoft Security Essentials helps guard your PC against viruses, spyware, and other malicious software. Locals attend the opening of the first bitcoin retail store in Hong Kong in 2014. Photo: Getty The initial coin offering party is over in China. A committee led by. Name of program or field of study. Search by Specific Criteria. Ideal for those seeking Microsoft Project 2. Project knowledge, the Learn Microsoft Project 2. Discover the building blocks of a project. Start with information gathering and documentation, and when you feel comfortable with that, move on to the basics of tasks and resources. Get detailed step- by- step guidance on how to assign and allocate resources. Learn to document a project as you go by properly defining costs and adding notes—enabling full traceability. The Most Convenient Way to Master Microsoft Project 2010 - Fast.Plus, when you sign up for our class, you’ll also get these 5 BONUSES in addition to the 4. Downloadable & printable keyboard shortcuts - to help you save time and get your work done faster. An online quiz (4. Downloadable & printable transcripts (over 2. MP3s to play on your favorite audio device - to help you learn in the car, while you walk, or in the gym. A certificate of completion to tell everyone you've aced the course. Where else can you find so many extra tools to help you master Project 2. So start learning how to use MS Project today. Because being a technology dinosaur isn’t going to get you a promotion or raise! All of our videos are high- definition videos, therefore, they are best viewed with the HD setting on, and the videos enlarged. What people are saying: Having very much enjoyed the first Microsoft Project 2. I was really pleased to discover the Advanced course a few days ago. I’m already busy learning! Thank you so much for such great online courses and please congratulate Toby on his excellent work. I’ve recommended your site to some colleague and friends.- Kathryn D. Just wanted to say, I particularly appreciate that you’ve made a course available for MS Project 2. Every tutorial out there seems to be about 2. Also, I’ve found it really tricky to find tutorials that deal with advanced subjects in MS Project. So again, thanks for providing me with that.- Laure- Anne V, Netherlands. I am presently learning MS Project 2. I have spent a small fortune on books for this subject and I have to tell you that this is the best money I have spent so far. You guys are great! Lee S. Who is the target audience? Project Managers and other business professionals who need an introduction to Project 2. Fundamental interaction. In physics, the fundamental interactions, also known as fundamental forces, are the interactions that do not appear to be reducible to more basic interactions.

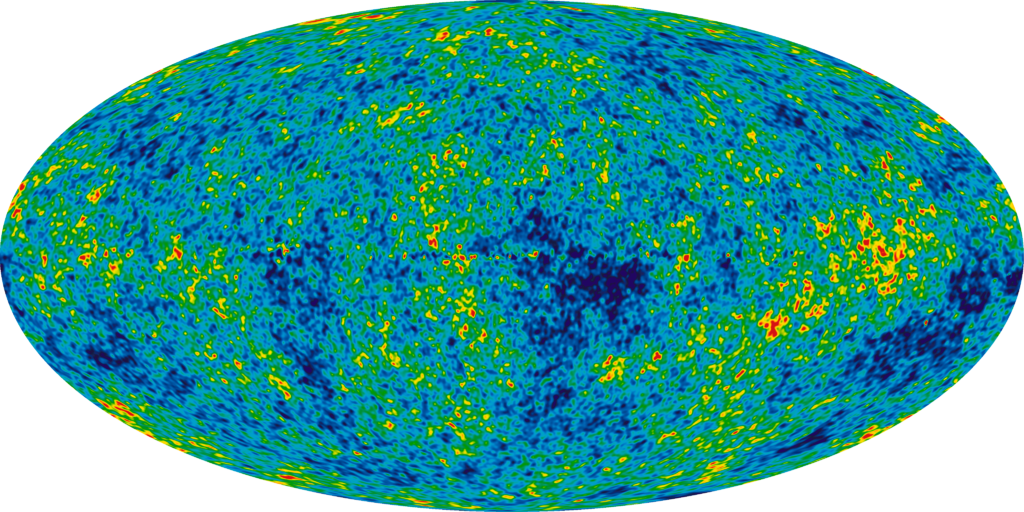

There are four conventionally accepted fundamental interactions—gravitational, electromagnetic, strong nuclear, and weak nuclear. Each one is described mathematically as a field. The gravitational force is modelled as a continuous classical field. The other three, part of the Standard Model of particle physics, are described as discrete quantum fields, and their interactions are each carried by a quantum, an elementary particle. In his 1. 68. 7 theory, Isaac Newton postulated space as an infinite and unalterable physical structure existing before, within, and around all objects while their states and relations unfold at a constant pace everywhere, thus absolute space and time. Inferring that all objects bearing mass approach at a constant rate, but collide by impact proportional to their masses, Newton inferred that matter exhibits an attractive force. His law of universal gravitation mathematically stated it to span the entire universe instantly (despite absolute time), or, if not actually a force, to be instant interaction among all objects (despite absolute space.) As conventionally interpreted, Newton's theory of motion modelled a central force without a communicating medium. Thus Newton's theory violated the first principle of mechanical philosophy, as stated by Descartes, No action at a distance. Conversely, during the 1. Michael Faraday inferred a field filling space and transmitting that force.

Faraday conjectured that ultimately, all forces unified into one. In the early 1. 87. James Clerk Maxwell unified electricity and magnetism as effects of an electromagnetic field whose third consequence was light, travelling at constant speed in a vacuum. The electromagnetic field theory contradicted predictions of Newton's theory of motion, unless physical states of the luminiferous aether—presumed to fill all space whether within matter or in a vacuum and to manifest the electromagnetic field—aligned all phenomena and thereby held valid the Newtonian principle relativity or invariance. The exchange of bosons always carries energy and momentum between the fermions, thereby changing their speed and direction. The exchange may also transport a charge between the fermions, changing the charges of the fermions in the process (e. Since bosons carry one unit of angular momentum, the fermion's spin direction will flip from +? Planck's constant). Eine der umfangreichsten Listen mit Dateierweiterungen. Erweiterung Was; 000 (000-600) Paperport Scanned Image: 000 (000-999) ARJ Multi-volume Compressed Archive. In physics, the fundamental interactions, also known as fundamental forces, are the interactions that do not appear to be reducible to more basic interactions. Un libro (del latín liber, libri) es una obra impresa, manuscrita o pintada en una serie de hojas de papel, pergamino, vitela u otro material, unidas por un lado (es. Because an interaction results in fermions attracting and repelling each other, an older term for "interaction" is force. According to the present understanding, there are four fundamental interactions or forces: gravitation, electromagnetism, the weak interaction, and the strong interaction. Their magnitude and behaviour vary greatly, as described in the table below. Modern physics attempts to explain every observed physical phenomenon by these fundamental interactions. Moreover, reducing the number of different interaction types is seen as desirable. Two cases in point are the unification of. Electric and magnetic force into electromagnetism. The electromagnetic interaction and the weak interaction into the electroweak interaction; see below. Both magnitude ("relative strength") and "range", as given in the table, are meaningful only within a rather complex theoretical framework. It should also be noted that the table below lists properties of a conceptual scheme that is still the subject of ongoing research. Gravitation was the first interaction to be described mathematically. In ancient times, Aristotle hypothesized that objects of different masses fall at different rates. During the Scientific Revolution, Galileo Galilei experimentally determined that this was not the case — neglecting the friction due to air resistance, and buoyancy forces if an atmosphere is present (e. Earth at the same rate. Isaac Newton's law of Universal Gravitation (1. Our present- day understanding of gravitation stems from Albert Einstein's General Theory of Relativity of 1. Merging general relativity and quantum mechanics (or quantum field theory) into a more general theory of quantum gravity is an area of active research. It is hypothesized that gravitation is mediated by a massless spin- 2 particle called the graviton. The 1. 94. 7 discovery of the pion ushered in the modern era of particle physics. Hundreds of hadrons were discovered from the 1. Most notably. The pions were understood to be oscillations of vacuum condensates. Jun John Sakurai proposed the rho and omega vector bosons to be force carrying particles for approximate symmetries of isospin and hypercharge. Geoffrey Chew, Edward K. Burdett and Steven Frautschi grouped the heavier hadrons into families that could be understood as vibrational and rotational excitations of strings. While each of these approaches offered deep insights, no approach led directly to a fundamental theory. LG delivers Innovation for a Better Life at the 2017 Consumer Electronics Show. See the LG UltraFine 4K 21.5 Inch Monitor at CES 2017. Unacknowledged The Campaign that Ends Illegal UFO & Free Energy Secrecy! Following Sirius, one of the most successful crowdfunded documentaries in history, Dr. Greer. Alternative Tentacles Records supplies the world with punk rock music from the Dead Kennedys, Nomeansno, and Jello Biafra. Featuring secure online ordering. Find Great Deals, Coupons, & Free Stuff Online. More fun chair deals for kids! Kohl’s cardholders can get select Kids’ Fold’n Go Chairs for only $6. Reg. $1. 9. 9. 9) Just enter promo codes SUNSET3. MVC4. SEPT at checkout. Character themes available include: Paw Patrol, Elena of Avalor, Cars 3, PJ Masks, and Spider- Man!

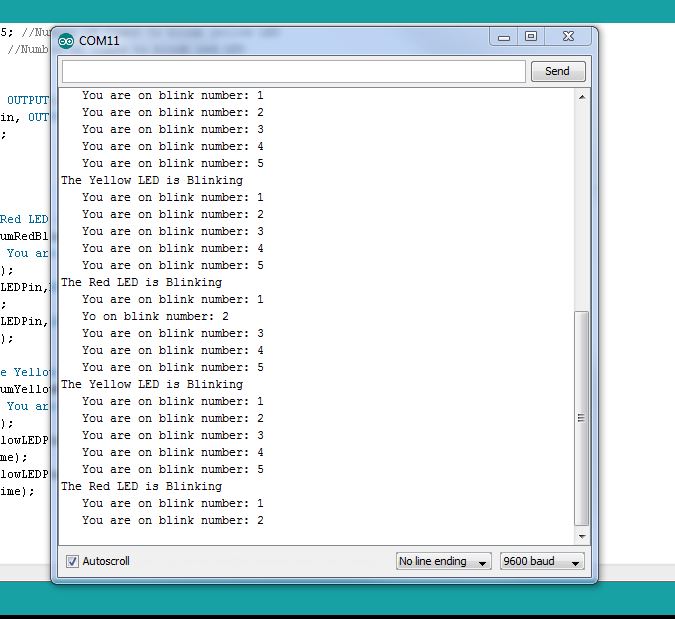

Tabtight professional, free when you need it, VPN service.  Arduino AVR High- Voltage Serial Programmerfor ATtiny. AVR High- voltage Serial Programmer// Originally created by Paul Willoughby 0.

Inspired by Jeff Keyzer http: //mightyohm. Serial Programming routines from ATtiny. Desired fuse configuration//#define HFUSE 0x. DF // Defaults for ATtiny. DF 6. 2//#define LFUSE 0x. HFUSE 0x. FF // Defaults for ATtiny. A FF#define LFUSE 0x. A#define RST 1.

Output to level shifter for ! RESET from transistor to Pin 1#define CLKOUT 1. Connect to Serial Clock Input (SCI) Pin 2#define DATAIN 1. Connect to Serial Data Output (SDO) Pin 7#define INSTOUT 1. Connect to Serial Instruction Input (SII) Pin 6#define DATAOUT 9 // Connect to Serial Data Input (SDI) Pin 5#define VCC 8 // Connect to VCC Pin 8int in. Byte = 0; // incoming serial byte Computerint in. Data = 0; // incoming serial byte AVRvoid setup(){// Set up control lines for HV parallel programmingpin. Mode(VCC, OUTPUT); pin. Mode(RST, OUTPUT); pin. Mode(DATAOUT, OUTPUT); pin. Mode(INSTOUT, OUTPUT); pin. Connections and operating system symbolic names. A serial port is a communication physical interface through which information transfers in or out one bit at a time. I adore your Arduino lessons. While video is great for when one is particularly stuck, I find it much more useful to read general how-to lessons, than to sit through. The Arduino is connected to the tiny though 1k resistors and a 2N3904 transistor is used to switch 12 volts applied to the tiny’s reset pin. Now download and run the code and look at your serial monitor. You should see those words printing each time before the Red LED blinks. Now go ahead and add similar. Mode(CLKOUT, OUTPUT); pin. Mode(DATAIN, OUTPUT); // configured as input when in programming mode // Initialize output pins as neededdigital. Write(RST, HIGH); // Level shifter is inverting, this shuts off 1. V // start serial port at 9. Serial. begin(1. 92. Contact(); // send a byte to establish contact until receiver responds }void loop(){// if we get a valid byte, run: if (Serial. Byte = Serial. read(); Serial. Byte)); Serial. println(“Entering programming Mode\n”); // Initialize pins to enter programming modepin. Mode(DATAIN, OUTPUT); //Temporarydigital. Write(DATAOUT, LOW); digital. Write(INSTOUT, LOW); digital. Write(DATAIN, LOW); digital. Write(RST, HIGH); // Level shifter is inverting, this shuts off 1. V // Enter High- voltage Serial programming modedigital. Write(VCC, HIGH); // Apply VCC to start programming processdelay. Microseconds(2. 0); digital. Write(RST, LOW); //Turn on 1. Microseconds(1. 0); pin. Mode(DATAIN, INPUT); //Release DATAINdelay. Microseconds(3. 00); //Programming mode read. Fuses(); Serial. println(“Writing hfuse lfuse FF FF”); shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. C); shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. FF, 0x. 2C); shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. C); shift. Out. DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. C); shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. FF, 0x. 2C); shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. C); read. Fuses(); //Write hfuse. Serial. println(“Writing hfuse”); shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. C); shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, HFUSE, 0x. C); shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. C); //Write lfuse. Serial. println(“Writing lfuse\n”); shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. C); shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, LFUSE, 0x. C); shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. C); read. Fuses(); //Write lfuse/*Serial. Writing lfuse\n”); shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. C); shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, LFUSE, 0x. C); shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. C); *///Erase device. Serial. println(“Erase device\n”); shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. C); shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. C); while (! digital. Read(DATAIN)); read. Fuses(); Serial. Exiting programming Mode\n”); digital. Write(CLKOUT, LOW); digital. Write(VCC, LOW); digital. Write(RST, HIGH); //Turn off 1. Contact() {while (Serial. Serial. println("press SPACE and ENTER "); // send an initial stringdelay(1. Out. 2(uint. 8_t data. Pin, uint. 8_t data. Pin. 1, uint. 8_t clock. Pin, uint. 8_t bit. Order, byte val, byte val. Bits = 0; //Wait until DATAIN goes highwhile (! Read(DATAIN)); //Start bitdigital. Write(DATAOUT, LOW); digital. Write(INSTOUT, LOW); digital. Write(clock. Pin, HIGH); digital. Write(clock. Pin, LOW); for (i = 0; i < 8; i++) { if (bit. Order == LSBFIRST) {digital. Write(data. Pin, !!(val & (1 < < i))); digital. Write(data. Pin. 1, !!(val. Write(data. Pin, !!(val & (1 < < (7 – i)))); digital. Write(data. Pin. 1, !!(val. Bits < < =1; in. Bits |= digital. Read(DATAIN); digital. Write(clock. Pin, HIGH); digital. Write(clock. Pin, LOW); } //End bitsdigital. Write(DATAOUT, LOW); digital. Write(INSTOUT, LOW); digital. Write(clock. Pin, HIGH); digital. Write(clock. Pin, LOW); digital. Write(clock. Pin, HIGH); digital. Write(clock. Pin, LOW); return in. Bits; }void read. Fuses(){//Read lfuseshift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. C); shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. Data = shift. Out. DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. C); Serial. print("lfuse reads as "); Serial. Data, HEX); //Read hfuseshift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. C); shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. A); in. Data = shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. E); Serial. print("hfuse reads as "); Serial. Data, HEX); //Read efuseshift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. C); shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. A); in. Data = shift. Out. 2(DATAOUT, INSTOUT, CLKOUT, MSBFIRST, 0x. E); Serial. print("efuse reads as "); Serial. Data, HEX); Serial.

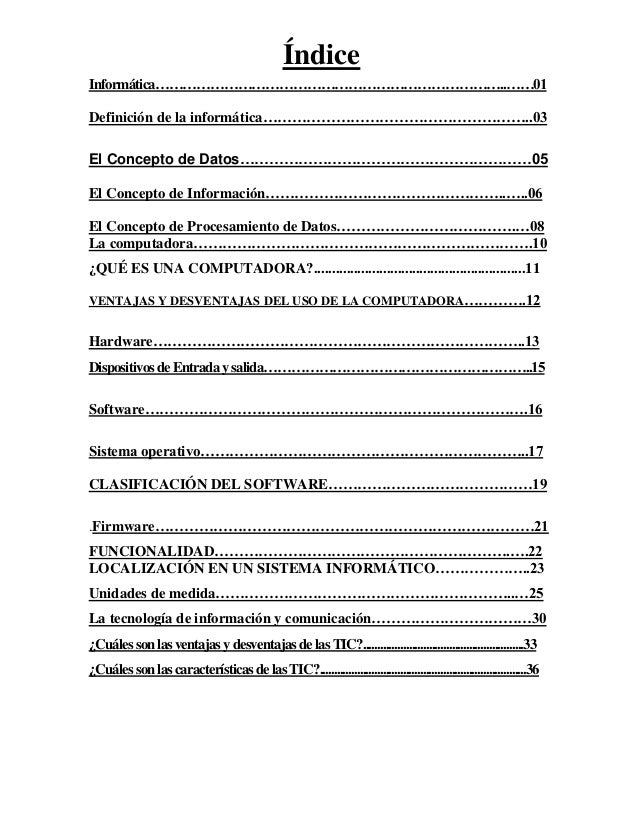

Software educativo - Wikipedia, la enciclopedia libre. Introducción[editar]El software educativo tuvo su origen casi al mismo tiempo que la tecnología educativa. Durante los primeros años de la era de la computadora, el software se contemplaba como un añadido. La programación de computadoras era un "arte de andar por casa" para el que existían pocos métodos sistemáticos.

El mundo, desde fines del siglo XX, se halla desarrollando una revolución. Descarga los Mejores Antivirus Gratis y Actualizados. Free, Evaluación y Demos. Descarga Directa. Qué es y cómo nace Internet. Los beneficios de las Redes. Redes alternativas al Internet o redes privadas. Beneficios de Internet y la World Wide Web. Otras. El desarrollo del software se realizaba virtualmente sin ninguna planificación, hasta que los planes comenzaron a descalabrarse y los costes a correr . Los programadores trataban de hacer las cosas bien, y con un esfuerzo heroico, a menudo salían con éxito. El software se diseñaba a medida para cada aplicación y tenía una distribución relativamente pequeña. La mayoría del software se desarrollaba y era utilizado por la misma persona u organización. La misma persona lo escribía, lo ejecutaba y, si fallaba, lo depuraba. Debido a este entorno personalizado del software, el diseño era un proceso implícito, realizado en la mente de alguien y, la documentación normalmente no existía. La segunda era en la evolución de los sistemas de computadora se extienden desde la mitad de la década de los sesenta hasta finales de los setenta.

La multiprogramación y los sistemas multiusuario introdujeron nuevos conceptos de interacción hombre - maquina. Las técnicas interactivas abrieron un nuevo mundo de aplicaciones y nuevos niveles de sofisticación del hardware y del software. Los sistemas de tiempo real podían recoger, analizar y transformar datos de múltiples fuentes, controlando así los procesos y produciendo salidas en milisegundos en lugar de minutos. Los avances en los dispositivos de almacenamiento en línea condujeron a la primera generación de sistemas de gestión de bases de datos. La segunda era se caracterizo también por el establecimiento del software como producto y la llegada de las "casas del software". Los patronos de la industria, del gobierno y de la universidad se aprestaban a "desarrollar el mejor paquete de software" y ganar así mucho dinero. Conforme crecía el número de sistemas informáticos, comenzaron a extenderse las bibliotecas de software de computadora. Las casas desarrollabanproyectos en los que se producían programas de decenas de miles de sentencia fuente. Todos esos programas, todas esas sentencias fuente tenían que ser corregidos cuando se detectaban fallos, modificados cuando cambiaban los requisitos de los usuarios o adaptados a nuevos dispositivos hardware que se hubieran adquirido. Estas actividades se llamaron colectivamente mantenimiento del software. La tercera era en la evolución de los sistemas de computadora comenzó a mediados de los años setenta y continúo más allá de una década. El sistema distribuido, múltiples computadoras, cada una ejecutando funciones concurrentes y comunicándose con alguna otra, incrementó notablemente la complejidad de los sistemas informáticos. Las redes de área local y de área global, las comunicaciones digitales de alto ancho de banda y la creciente demanda de acceso "instantáneo" a los datos, supusieron una fuerte presión sobre los desarrolladores del software. La conclusión de la tercera era se caracterizo por la llegada y amplio uso de los microprocesadores. El microprocesador ha producido un extenso grupo de productos inteligentes, desde automóviles hasta hornos microondas, desde robots industriales a equipos de diagnósticos de suero sanguíneo. La cuarta era de la evolución de los sistemas informáticos se aleja de las computadoras individuales y de los programas de computadoras, dirigiéndose al impacto colectivo de las computadoras y del software. Potentes máquinas personales controladas por sistemas operativos sofisticados, en redes globales y locales, acompañadas por aplicaciones de software avanzadas que se han convertido en la norma. Al igual que el hardware evoluciona, también evoluciona la concepción del software tanto básico como aplicado y por supuesto surge el software educativo. Los primeros usos fueron para desempeñar las mismas y más tradicionales tareas del profesor: explicar unos contenidos, formular preguntas sobre los mismos y comprobar los resultados; el interés de estas aplicaciones surgía ante la posibilidad de una instrucción individualizada, fundamentalmente de tipo tutorial. Conceptualizacion[editar]Software es un término que hace referencia a un programa avanzado. Estas herramientas tecnológicas disponen de distintas aplicaciones que posibilitan la ejecución de una variada gama de tareas en un ordenador. Educativo, por su parte, es aquello vinculado a la educación (la instrucción, formación o enseñanza que se imparte a partir de estas definiciones). Esto quiere decir que el Software educativo, es una herramienta pedagógica o de enseñanza que, por sus características, es aquello vinculado a la educación. En esta obra se utilizarán las expresiones software educativo, programas educativos y programas didácticos como sinónimos para designar genéricamente los programas para ordenador creados con la finalidad específica de ser utilizados como medio didáctico, es decir, para facilitar los procesos de enseñanza y de aprendizaje. Esta definición engloba todos los programas que han estado elaborados con fin didáctico, desde los tradicionales programas basados en los modelos conductistas de la enseñanza, los programas de Enseñanza Asistida por Ordenador (EAO), hasta los aun programas experimentales de Enseñanza Inteligente Asistida por Ordenador (EIAO), que, utilizando técnicas propias del campo de los Sistemas Expertos y de la Inteligencia Artificial en general, pretenden imitar la labor tutorial personalizada que realizan los profesores y presentan modelos de representación del conocimiento en consonancia con los procesos cognitivos que desarrollan los alumnos. No obstante según esta definición, más basada en un criterio de finalidad que de funcionalidad, se excluyen del software educativo todos los programas de uso general en el mundo empresarial que también se utilizan en los centros educativos con funciones didácticas o instrumentales como por ejemplo: procesadores de textos, gestores de bases de datos, hojas de cálculo, editores gráficos.. Estos programas, aunque puedan desarrollar una función didáctica, no han estado elaborados específicamente con esta finalidad. Características esenciales de los programas educativos[editar]Los programas educativos pueden tratar las diferentes materias (matemáticas, idiomas, geografía, dibujo..), de formas muy diversas (a partir de cuestionarios, facilitando una información estructurada a los alumnos, mediante la simulación de fenómenos..) y ofrecer un entorno de trabajo más o menos sensible a las circunstancias de los alumnos y más o menos rico en posibilidades de interacción; pero todos comparten cinco características esenciales: Son materiales elaborados con una finalidad didáctica, como se desprende de la definición. Utilizan el ordenador como soporte en el que los alumnos realizan las actividades que ellos proponen. Son interactivos, contestan inmediatamente las acciones de los estudiantes y permiten un diálogo y un intercambio de informaciones entre el ordenador y los estudiantes. Individualizan el trabajo de los estudiantes, ya que se adaptan al ritmo de trabajo cada uno y pueden adaptar sus actividades según las actuaciones de los alumnos. Son fáciles de usar. Los conocimientos informáticos necesarios para utilizar la mayoría de estos programas son similares a los conocimientos de electrónica necesarios para usar un vídeo, es decir, son mínimos, aunque cada programa tiene unas reglas de funcionamiento que es necesario conocer. Tipos y clasificación de Software Educativo[editar]Así como existen diferencias entre las filosofíaspedagógicas, también se encuentra una amplia gama de enfoques para la creación de software educativos diferentes tipos de interacción que se origina entre los actores de los procesos de enseñanza y aprendizaje: enseñante, aprendiente, conocimiento, computadora. Los programas educativos a pesar de tener unos rasgos esenciales básicos y una estructura general común se presentan con unas características muy diversas: unos aparentan ser un laboratorio o una biblioteca, otros se limitan a ofrecer una función instrumental del tipo máquina de escribir o calculadora, otros se presentan como un juego o como un libro, bastantes tienen vocación de examen, unos pocos se creen expertos.. The Official Bob Dylan Site. BOB DYLAN – THE CUTTING EDGE 1. THE BOOTLEG SERIES VOL. A DELUXE 6. CD ANTHOLOGY, TO BE RELEASED BY COLUMBIA RECORDS/LEGACY RECORDINGS ON NOVEMBER 6. Latest Volume in Acclaimed Dylan Bootleg Series Premieres Previously Unreleased Studio Recordings–including Never- Before- Heard Songs, Outtakes, Rehearsal Tracks, and Alternate Versions–from the Bringing It All Back Home, Highway 6. Revisited and Blonde On Blonde Sessions.

President Donald Trump with Resting Shart Face™ in the East Room of the White House (Photo by Win McNamee/Getty Images) President Donald Trump hates leaks. Well, he. View and Download KIA Optima 2013 owner's manual online. Optima 2013 Automobile pdf manual download. Get the latest News news with exclusive stories and pictures from Rolling Stone. Official site includes discography, lyrics, sound files, and tour dates.

The Sims 4 PC Game Free Download Full Version. Download Game Now. The Sims 4 is the latest installment of the series and the last one that I am posting on this blog. I have already posted two other versions of the series. There is Hunger games sponsor.

This is another succeed company that also help the publisher for improving their reputation. The girl is shocking and I don’t know that what she sees in the room. Actually, they all are shocking on someone and I have to view this moment inside The sims 4 game free download full version for PC Kickass. The Sims 4 PC Game Screenshots. These are the characters of the installment. Railroad Tycoon 3 Full Version Cracked Softwares -- https://t.co/zX1ap76me5 Railroad Tycoon 3 Main Page. Maps created in RT3 version 1.05 and earlier may not play. They are selected for the whole story. They were also the part of all the previous installment. The fourth one was also the part of the all previous installment. She has improved her fitness in this installment because when I checked the first installment of the series, then I realized that they are improving her fitness version by version. I will also provide a photo that will tell you clearly that her face is making more attractive in every a single installment. I will provide that photo after completing this paragraph of The Sims 4 Game free download Setup 1. XP. That’s the girl, I was mentioning in the last paragraph. She is improving her face beauty. You can also check the versions at the front of the shot. They are showing clearly and you can also check them. You just need to put a bit look at the shot, then you will come to know the versions arrangement easily. One thing that you should note inside the shot. The girl is wearing same dress in all the versions. The dress colour is also same in all the installments of the series, but she is looking more prettier in The Sims 3 game free download full version. Here is the same girl as well. You can also see the characters list in the ending of the page. They have selected this pretty one. Call of Duty Black Ops III Free Download Full PC Game. Call of Duty Black Ops III Free Download Full Version RG Mechanics Repack PC Game In Direct Download Links. She is my favorite character as well because she has ability to impress the people and that’s why she is there. They have designed a taskbar of this installment in, which they settled some characters and playing and stop option. You can also see the basic orders of the month because there is the enjoyment place. People came to have some fun there. They are also enjoying their business inside the sims 4 downloading with disc and taking forever.

The girls are walking there and actually, they are trying to make some clients because they have started a new business. I can’t tell about their business in this article because those business does not suit to your personality and not good to tell you here. If you still want to know about that business, then PM men. I will give reply as soon, when I will read your message that you conved to me. They are walking around their house because they are showing their house. This is a big house and you can take idea how many girls will be there to have fun. Installation Procedure? First of all get it from this website. After getting this installment You have to open the folder where you saved it during downloading. You will see a rar or ISO file there. You have to open that file. You have to use Winrar for opening the file. After extracting the file. You have to open the folder where you saved it during extraction. You will see a setup file there. You have to open that file. And install the setup properly. After installing the setup properly. Open the folder where you saved the files during downloading. Open the crack folder. And copy all files that are inside the crack folder. Paste it where you saved the files during installation. Open the Launcher. Play and Enjoy ?Was published by EA Sports. Was developed by the Sims studios. Having fun with singleplayer. Microsoft Windows and Mac OSSystem Requirements. Core i- 5. Ram = 4 GBGraphics Card = 1 GBHard Disk Space = 1. GBWindows XP, Windows 1. Windows 7+Windows 8. Sound. Directx 1. Keyboard and Mouse. The Sims 4 PC Game Trailer Movie. Download link. Download Game Now. Product Key Explorer | Product Key Recovery Features. Product Key Explorer is a powerful product key finder solution for Windows, designed to help users find, recover and backup activation keys for +8. Windows: HERRAMIENTAS DEL SISTEMA Mapa de caracteres y editor de caracteres privados. El mapa de caracteres es útil para insertar símbolos especiales que no tenemos en el teclado.

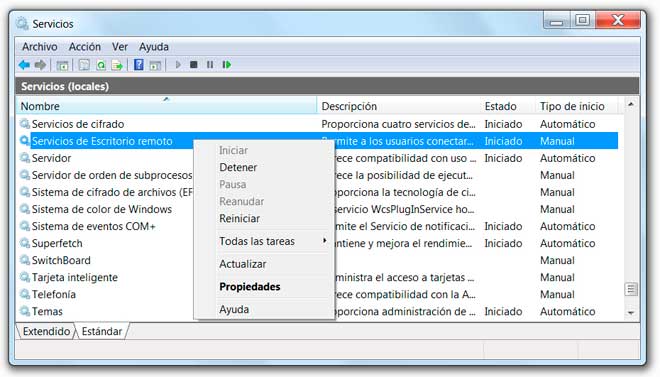

Para acceder a esta herramienta tendrás que desplegar el menú Inicio > Todos los programas > Accesorios > Herramientas del sistema > Mapa de caracteres. Se abrirá la siguiente ventana: Para obtener un caracter hacemos clic sobre el símbolo y pulsamos Seleccionar. El símbolo se escribirá en el cuadro de texto. A continuación pulsamos Copiar y ya podremos pegarlo en el documento que estemos escribiendo. En la esquina inferior derecha nos indica lacombinación de teclas que permite obtener el símbolo sin necesidad de utilizar esta herramienta. Por ejemplo, en la imagen vemos que con Alt +0. Hay que tener en cuenta que un caracter puede tener diferentes combinaciones en fuentes distintas. Si no encontramos el símbolo que buscamos podemos elegir otra Fuente hasta encontrar la que incluye el símbolo. También disponemos de otra herramienta del sistema que nos permite modificar un caracter existente o crear uno personalizado. Se trata del Editor de caracteres privados. Es una herramienta muy específica que es posible que nunca necesitemos, pero puede resultar útil para dibujar caracteres orientales que no estén incluidos en nuestras fuentes o letras personalizadas, como nuestra propia letra a mano alzada, insertada desde una tabla de dibujo. Podemos abrir esta herramienta desde el menú Inicio > Todos los programas > Accesorios > Herramientas del sistema> Editor de caracteres privados. En Microsoft Windows la barra de tareas es generada por el escritorio [1] y este a su vez por el proceso.exe, [2] consiste en un área donde aparecen en forma de. Definición de tarjeta de diagnóstico También llamada tarjeta "Post", es una tarjeta para expansión de capacidades que se utiliza para localizar fallas en los. Se abrirá una ventana similar a otros programas de edición, que nos presentará un tapiz cuadriculado del tamaño de un caracter. Lo que dibujemos en él será la letra, por lo que se recomienda ocupar todo el espacio para que resulte bien visible. En el panel izquierdo dispondremos de algunas herramientas de dibujo. Para guardar el caracter, desplegaremos el menú Archivo y elegiremos Vínculos de fuente. Lo que hacemos no es guardar un archivo individual con la imagen, sino vincularlo a una determinada fuente o a todas ellas, para tener disponible este caracter cuando la utilicemos. Debemos tener en cuenta que, si pensamos compartir un documento que contenga este caracter con otra persona, ésta no lo visualizará, porque cada ordenador interpreta el texto en función de las fuentes que tiene instaladas en el sistema. Para poder compartir el documento sin preocuparnos de si podrá o no visualizarlo correctamente deberemos transformarlo a algún formato que incluya la fuente, como el PDF. Easy Transfer. Windows Easy Transfer es una herramienta que nos permite copiar la información de nuestro usuario de un equipo antiguo (con Windows XP, Vista o 7) a un nuevo equipo con Windows 7. Se copiarán tanto archivos como nuestra configuración en determinados programas, correos electrónicos, favoritos, etc. Puedes iniciar la herramienta desde menú Inicio > Todos los programas > Accesorios > Herramientas del sistema > Windows Easy Transfer. El programa funciona a través de un asistente que te guiará paso a paso según la opción que escojas. Como se puede usar de maneras distintas, no vamos a describir el proceso paso a paso. Podemos trasmitir por tres medios distintos. A través de un cable Easy Transfer. Usando este cable se conectarán directamente los ordenadores. Es la forma más sencilla, pero es necesario adquirir el cable. A través de la red. Se pueden conectar directamente ambos equipos usando la red, o copiar los archivos del ordenador viejo a una ubicación en red, y acceder a ella con el nuevo. El asistente nos ayudará para que se comuniquen de forma segura mediante una contraseña. De esta forma sólo el equipo al que queramos enviar la copia de nuestro perfil de usuario podrá acceder a la información. Usando CD's, DVD's, discos extraíbles, etc. Copiando los archivos con Easy Transfer desde el ordenador viejo a un medio de almacenamiento, que luego conectaremos al nuevo equipo para que coja de ahí los datos. Esta herramienta viene preinstalada en Windows 7 y Windows Vista, pero no en Windows XP donde habrá que instalarla si queremos utilizarla con un equipo que utilice este sistema operativo. El administrador de tareas. El Administrador de tareas de Windows, es una herramienta que nos permite gestionar las tareas del sistema. Por ejemplo, podremos finalizar una tarea o iniciar una nueva. El uso más extendido de esta herramienta es el de cerrar aplicaciones cuando se quedan colgadas. Podemos iniciar el Administrador de tareas: Haciendo clic derecho sobre un espacio libre de la barra de tareas, y eligiendo Iniciar el administrador de tareas en el menú contextual. Pulsando la combinación de teclas Alt + Ctrl + Supr. Al hacerlo, se muestra un menú en la pantalla, con la opción. Iniciar el Administrador de tareas. Este modo, por ejemplo, nos permite iniciarlo aunque las barras y menús se hayan quedado bloqueados. Este es el método que más se utiliza. Cuando el sistema está colgado, y la combinación de teclas tampoco responde, es cuando optaremos por reiniciar el ordenador desde el botón. A al igual que en sus anteriores versiones, el administrador de tareas de Windows 7, está dividido en pestañas: En la pestaña Aplicaciones encontramos los programas que tenemos abiertos en ese momento. En la columna Tarea aparece el nombre del programa o tarea. Algunas aplicaciones pueden aparecer varias veces, si se han abierto varias instancias de ellas. En la columna Estado, vemos el estado de la tarea. Si funciona correctamente, su estado será Activo. Pero si no lo hace, su estado seráNo responde. Disponemos de tres botones con acciones: Pulsando en Cerrar el programa, el sistema intentará forzar el cierre del programa, perdiendo la información que no hayamos guardado. En ocasiones Windows 7 intentará solucionar el problema para que no sea necesario cerrarlo, por lo que es preferible, cuando una aplicación falla, esperar a que el programa responda durante un par de minutos. Cuando una aplicación está ejecutándose, la aplicación también inicia un proceso. Para saber qué proceso corresponde a una tarea, hacemos clic con el botón derecho sobre ella en la lista de Aplicaciones y pulsamos Ir al proceso en el menú contextual. Se abre así la pestaña Procesos con el proceso seleccionado. En la pestaña Procesos, encontramos los procesos, tanto de aplicaciones como del sistema, que se están ejecutando en el equipo. Cada tarea de la pestaña Aplicaciones tiene un proceso asociado. De cada uno se muestra el nombre del ejecutable (Nombre de imagen) , el Nombre de usuario que lo ha iniciado, el porcentaje de utilización del procesador (CPU), lo que ocupa en la memoria principal (Memoria) y una. Descripción de qué aplicación es la que lo usa. Podemos ver, por ejemplo, los procesos de las aplicaciones de Windows que conocemos, como el del Explorador de Windows (explorer. Internet Explorer (iexplore. El botón Finalizar proceso, cierra el proceso seleccionado. Pero lo hace de forma brusca, sin salvar información que no haya sido guardada. Podemos usarlo para acabar con un programa que no responda cuando estemos seguros de que ése es su proceso. Cerrar un proceso desconocido puede hacer que el sistema no responda. En la pestaña Servicios encontramos los servicios disponibles en el sistema, de modo similar a como se muestran los procesos. Un usuario avanzado podrá desde aquí iniciar o detener un servicio si alguna vez le es necesario. En la pestaña Rendimiento, podemos ver datos sobre el rendimiento del equipo. Encontramos gráficos que representan el Uso de CPU (procesador) y de la Memoria principal. Si necesitamos información más detallada del comportamiento del sistema, disponemos de la herramienta Monitor de recursos y Monitor de rendimiento. Si somos usuarios avanzados nos pueden resultar de utilidad. Se encuentran, como siempre, en el menú Inicio. En la pestaña Funciones de red nos muestra información sobre el estado de nuestra conexión de red actual. La pestaña Usuarios muestra los usuarios que tienen sesión abierta en el equipo y su estado. Como Activar CUENTA ADMINISTRADOR en todas las versiones Windows Vista! Copiado de grupo de Noticias)Hola Jose. Soy de chiley tengo 1. TAKEOWN [/S sistema [/U nombre_usuario [/P [contraseña]]]] /F nombre de archivo [/A] [/R [/D pregunta]]Descripcion: Esta herramienta permite que el administrador recupere el acceso a un archivo denegado mediante la reasignacion de la propedad del archivo. Lista de parametros: (es aqui donde me perdi) /S sistema Especifica el sistema remoto con el que se va a conectar /U [dominio\ usuario Especifica el contexto de usuario el que el comando se debe ejecutar. /P [contraseña] Especifica la contraseña para el contexto dado. Pide la entrada si se omite. /F nombre. Archivo Especifica el nombre de archivo o nombre de directorio patron. Permite nombre de recurso compartido\nombre de archivo. /A Concede la posesion al grupo de administradores en vez del ususario actual./R Recurse: le indica a la herramienta que opere en archivos en el directorio especificado y todos los subdirectores/D pregunta Respuesta predetermiada usada cuando el usuario actual no tiene el permiso "listar carpeta" en un directorio. R> con subdirectorios. Son valores validos "S" para tomar posesion y "N" para omitir/? Muestra este mensaje de ayuda....(esto fue lo unico que entendi jajaja )Ejemplos: TAKEOWN /? TAKEOWN /F archivo_perdido. TAKEOWN /f \\sistema\recurso_compartido\archivo_perdido /ATAKEOWN /F directorio /R /D NTAKEOWN /F directorio /R /A TAKEOWN /F * TAKEOWN /F C: \Windows\systen. TAKEOWN /F %windir%\*. TAKEOWN /S sistema / sistema /F recurso \acme*. TAKEOWN /S sistema /U usuario /F recurso\foo. TAKEOWN /S sistema /U dominio\usuario /P contraseña /Frecurso_compartido\nombre_de _archivo. TAKEOWN /S sistema /U usuario /P contraseña /F Doc\Report. ATAKEOWN /S sistema /U usuario /P contraseña /F recurso\*TAKEOWN /S sistema /U usuario /P contraseña /F Principal\Inicio_de_sesion /RTAKEOWN /S sistema /U usuario /P contraseña /F Recurso\directorio /R /ABien eso es el jeroglifico que no entendi mi nombre de usuario es mano! Sebastian. Iquique, Chile. Biaya formulir pendaftaran; Program Reguler Rp. 150.000,-Program Internasional Rp. 500.000,-Lulusan S1 Keperawatan melanjutkan Profesi NERS Rp. 150.000. ECampus merupakan aplikasi lengkap (enterprise) berbasis web yang membantu pengadministrasian kegiatan akademik di suatu lembaga pendidikan tinggi (Universitas. Seminar nasional tumbuhan obat indonesia khabar dari seminar nasional tumbuhan obat indonesia di stifar pekanbaru oleh dr. ir. yul h. bahar seminar nasional. T ingkatan 6 Untuk pilihan ini, adik-adik pelajar boleh memasuki universiti dengan menggunakan keputusan STPM. Dengan sistem peperiksaan modular yang baru, di mana.

Zishof Ecampuse. Campus Merupakan aplikasi lengkap (enterprise) berbasis web yang membantu pengelolaan/pengadministrasian kegiatan akademik di suatu lembaga pendidikan tinggi (Universitas, Kampus Tinggi, Institut, Politeknik, Akademi, dll.). Pengelolaan yang dimaksud antara lain mulai dari pendataan (mahasiswa baru, dosen, fakultas, prodi, mata kuliah, kurikulum, dll.), penjadwalan perkulihan, kegiatan belajar mengajar (presensi/absensi kuliah, pemberian materi, quiz, UAS, UTS, dll.), sampai dengan pelaporan data. Di suatu lembaga pendidikan tinggi tertentu, sistem/aplikasi semacam ini kadang disebut sebagai Sistem Informasi Akademik (yang biasa disingkat SIA/SIAK/SIAKAD/SIMAK) atau Sistem Informasi Kampus (yang biasa disingkat SISFO KAMPUS) atau Academic Information System (AIS), dll. Campus dikembangkan dengan teknologi. Berbasis Web, sehingga dapat diakses secara online. Java programming dengan framework ZK & hibernate. Support multi OS baik disini server maupun client (bisa menggunakan Sistem Operasi apa saja(windows, linux, Mac, dll.)). Support multi database untuk server (default postgre. SQL). Support multi browser (prefer mozilla fire fox/Google chrome/IE). Tidak perlu instalasi di sisi client. Komputer client hanya butuh browser. |

AuthorWrite something about yourself. No need to be fancy, just an overview. ArchivesCategories |

RSS Feed

RSS Feed